Professional Documents

Culture Documents

38 - Conceptos Básicos de Nikto - Técnicas de Escaneo de Servidores y Aplicaciones Web

Uploaded by

Luis Claudio SantosOriginal Title

Copyright

Available Formats

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentCopyright:

Available Formats

38 - Conceptos Básicos de Nikto - Técnicas de Escaneo de Servidores y Aplicaciones Web

Uploaded by

Luis Claudio SantosCopyright:

Available Formats

Conceptos Bsicos de Nikto Tcnicas de escaneo de Servidores y Ap...

http://thehackerway.com/2011/05/12/conceptos-basicos-de-nikto-tecnic...

Seguridad en Sistemas y Tecnicas de Hacking.

Tecnicas de Hacking Inicio Que es el Hacking Referencias Nota Legal Nota para el Lector Publicaciones del Blog

Inicio > Hacking, Web Applications > Conceptos Bsicos de Nikto Tcnicas de escaneo de Servidores y Aplicaciones Web

Conceptos Bsicos de Nikto Tcnicas de escaneo de Servidores y Aplicaciones Web

mayo 12, 2011 adastra Deja un comentario Ir a los comentarios Rate This

CONCEPTOS BASICOS DE NIKTO

Nikto es una herramienta de escaneo de servidores web que se encarga de efectuar diferentes tipos de actividades tales como, deteccin de malas configuraciones y vulnerabilidades en el servidor objetivo, deteccin de ficheros en instalaciones por defecto, listado de la estructura del servidor, versiones y fechas de actualizaciones de servidores, tests de vulnerabilidades XSS, ataques de fuerza bruta por diccionario, reportes en formatos txt, csv, html, etc. Nikto es un proyecto robusto que lleva varios aos en desarrollo y se encuentra en constante evolucin. Unas de las caractersticas mas interesantes de esta herramienta son la posibilidad de generar reportes en distintos formatos, la integracin con LibWhisker (Anti-IDS), integracin con Metasploit, entre otras. El proyecto se encuentra ubicado en: http://cirt.net/nikto2 y se distribuye bajo licencia GNU/GPL lo que indica que el cdigo se encuentra a disposicin publica, para usar, modificar y/o distribuir.

Instalacin de Nikto

Para instalar Nikto se puede usar uno de los dos siguientes mecanismos: Instalarlo directamente desde la versin disponible en el sitio oficial de Nikto o bajar e instalar directamente con una herramienta como apt con los repositorios adecuados. La primera alternativa es la mas adecuada, debido a que es posible acceder al sitio oficial de Nikto y descargar la ultima versin disponible. Para instalar Nikto, en realidad no hace falta nada especial, solamente descargar la ultima versin y tener Perl instalado, lo que viene por defecto en distribuciones basadas en Debian/Ubuntu, con esto ser suficiente para acceder a las utilidades core de la herramienta. Para el soporte de SSL es necesario tener instalada la librera OpenSSL y el modulo Net::SSLeay de Perl, ambas libreras se pueden instalar con apt-get:

apt-get install openssl libcrypt-ssleay-perl

Una vez ejecutado el comando anterior, Nikto tendr soporte para SSL. Por otro lado, Nikto cuenta con una configuracin local para LibWhishker que utiliza el fichero LW.pm ubicado en el directorio plugins.

USO DE NIKTO

Nikto cuenta con la siguiente lista de opciones:

1 de 18

27/11/2011 02:01 p.m.

Conceptos Bsicos de Nikto Tcnicas de escaneo de Servidores y Ap...

http://thehackerway.com/2011/05/12/conceptos-basicos-de-nikto-tecnic...

perl nikto.pl -H Options: -ask+ Whether to ask about submitting updates yes Ask about each (default) no Dont ask, dont send auto Dont ask, just send -config+ Use this config file -Cgidirs+ Scan these CGI dirs: none, all, or values like /cgi/ /cgi-a/ -dbcheck Check database and other key files for syntax errors -Display+ Turn on/off display outputs: 1 Show redirects 2 Show cookies received 3 Show all 200/OK responses 4 Show URLs which require authentication D Debug output E Display all HTTP errors P Print progress to STDOUT S Scrub output of IPs and hostnames V Verbose output -evasion+ Encoding technique: 1 Random URI encoding (non-UTF8) 2 Directory self-reference (/./) 3 Premature URL ending 4 Prepend long random string 5 Fake parameter 6 TAB as request spacer 7 Change the case of the URL 8 Use Windows directory separator (\) A Use a carriage return (0x0d) as a request spacer B Use binary value 0x0b as a request spacer -Format+ Save file (-o) format: csv Comma-separated-value htm HTML Format msf+ Log to Metasploit

2 de 18

27/11/2011 02:01 p.m.

Conceptos Bsicos de Nikto Tcnicas de escaneo de Servidores y Ap...

http://thehackerway.com/2011/05/12/conceptos-basicos-de-nikto-tecnic...

nbe Nessus NBE format txt Plain text (default if not specified) xml XML Format -host+ Target host -Help Extended help information -id+ Host authentication to use, format is id:pass or id:pass:realm -list-plugins List all available plugins, perform no testing -mutate+ Guess additional file names: 1 Test all files with all root directories 2 Guess for password file names 3 Enumerate user names via Apache (/~user type requests) 4 Enumerate user names via cgiwrap (/cgi-bin/cgiwrap/~user type requests) 5 Attempt to brute force sub-domain names, assume that the host name is the parent domain 6 Attempt to guess directory names from the supplied dictionary file -mutate-options Provide information for mutates -nocache Disables the response cache -nointeractive Disables interactive features -nolookup Disables DNS lookups -nossl Disables the use of SSL -no404 Disables nikto attempting to guess a 404 page -output+ Write output to this file -port+ Port to use (default 80) -Pause+ Pause between tests (seconds, integer or float) -Plugins+ List of plugins to run (default: ALL) -root+ Prepend root value to all requests, format is /directory -ssl Force ssl mode on port -Single Single request mode -timeout+ Timeout (default 2 seconds) -Tuning+ Scan tuning: 1 Interesting File / Seen in logs 2 Misconfiguration / Default File 3 Information Disclosure 4 Injection (XSS/Script/HTML) 5 Remote File Retrieval Inside Web Root

3 de 18

27/11/2011 02:01 p.m.

Conceptos Bsicos de Nikto Tcnicas de escaneo de Servidores y Ap...

http://thehackerway.com/2011/05/12/conceptos-basicos-de-nikto-tecnic...

6 Denial of Service 7 Remote File Retrieval Server Wide 8 Command Execution / Remote Shell 9 SQL Injection 0 File Upload a Authentication Bypass b Software Identification c Remote Source Inclusion x Reverse Tuning Options (i.e., include all except specified) -useproxy Use the proxy defined in nikto.conf -update Update databases and plugins from CIRT.net -vhost+ Virtual host (for Host header) -Version Print plugin and database versions + requires a value

A continuacin se indica el uso de estas opciones y las tcnicas empleadas para un escaneo eficiente con Nikto. uso bsico de Nikto La opcin -h es obligatoria y es all donde se incluyen los objetivos del escaneo, en esta opcin se puede especificar los siguientes valores direccin IP: perl nikto.pl -h 127.0.0.1 direccin IP, especificando puerto: perl nikto.pl -h 127.0.0.1:80 direccin IP especificando puerto(s) y protocolo: perl nikto.pl -h 127.0.0.1 -p 443,80,8080 -ssl direccin virtual host: perl nikto.pl -h localhost direccin virtual host, especificando puerto: perl nikto.pl -h localhost.1:80 direccin virtual host, especificando puerto(s) y protocolo: perl nikto.pl -h localhost -p 443 -ssl Especificando mltiples Objetivos: perl nikto.pl -h ficheroObjetivos El fichero de objetivos contiene un objetivo por linea Utilizando la entrada greppable de un comando nmap: nmap -p80 192.168.1.0/24 -oG | perl nikto.pl -h uso de proxys Si la mquina donde se ejecuta Nikto pasa por medio de un proxy es posible establecer el puerto y el host del proxy:

perl nikto.pl -h localhost -p 8080 -useproxy proxyIp

Por otro lado, si se desea que esta opcin sea persistente, es posible establecer estas caractersticas en el fichero de configuracin nikto.conf en las entradas PROXY* actualizando Nikto Es posible actualizar Nikto con una conexin a Internet, de esta forma se mantiene el software con la ultima versin estable, lo

4 de 18

27/11/2011 02:01 p.m.

Conceptos Bsicos de Nikto Tcnicas de escaneo de Servidores y Ap...

http://thehackerway.com/2011/05/12/conceptos-basicos-de-nikto-tecnic...

que siempre es deseable y aconsejable:

perl nikto.pl -update

caractersticas interactivas Durante el proceso de escaneo, Nikto permite la interaccin del usuario para diferentes acciones sobre la ejecucin activa simplemente presionando determinadas teclas mientras se ejecuta el comando, se pueden obtener diferentes resultados que pueden ser tiles para obtener informacin detallada en un momento dado, las opciones contenidas en Nikto para interaccin con el usuario en el transcurso del escaneo son: Espacio: Estado actual del Escaneo.

./nikto.pl -h localhost -p 80 - Nikto v2.1.4 + Target IP: 127.0.0.1 + Target Hostname: localhost + Target Port: 80 + Start Time: 2011-04-16 18:04:25 + Server: Apache/2.2.16 (Ubuntu) + Apache/2.2.16 appears to be outdated (current is at least Apache/2.2.17). Apache 1.3.42 (final release) and 2.0.64 are also current. + ETag header found on server, inode: 2888976, size: 177, mtime: 0x49e4ef92a0de4 + Allowed HTTP Methods: GET, HEAD, POST, OPTIONS - STATUS: Completed 650 tests (~10% complete, 18 seconds left: currently in plugin Nikto Tests) - STATUS: Completed 1390 tests (~22% complete, 11 seconds left: currently in plugin Nikto Tests)

v: Activar o Desactivar el modo Verbose

./nikto.pl -h localhost -p 80 - Nikto v2.1.4 + Target IP: 127.0.0.1 + Target Hostname: localhost + Target Port: 80 + Start Time: 2011-04-16 18:06:48 + Server: Apache/2.2.16 (Ubuntu) + Apache/2.2.16 appears to be outdated (current is at least Apache/2.2.17). Apache 1.3.42 (final release) and 2.0.64 are

5 de 18

27/11/2011 02:01 p.m.

Conceptos Bsicos de Nikto Tcnicas de escaneo de Servidores y Ap...

http://thehackerway.com/2011/05/12/conceptos-basicos-de-nikto-tecnic...

also current. + ETag header found on server, inode: 2888976, size: 177, mtime: 0x49e4ef92a0de4 + Allowed HTTP Methods: GET, HEAD, POST, OPTIONS vV:Fri Apr 15 18:06:50 2011 404 for GET: /search?NS-query-pat=..\..\..\..\..\..\..\..\..\..\boot.ini V:Fri Apr 15 18:06:50 2011 404 for GET: /..\..\..\..\..\..\temp\temp.class V:Fri Apr 15 18:06:50 2011 400 for GET: /../../../../../../../../../../etc/passwd V:Fri Apr 15 18:06:50 2011 404 for GET: //////////boot.ini V:Fri Apr 15 18:06:50 2011 404 for GET: //etc/passwd V:Fri Apr 15 18:06:50 2011 404 for GET: /%3f.jsp .

d: Activa o Desactiva el modo debug

./nikto.pl -h localhost -p 80 - Nikto v2.1.4 + Target IP: 127.0.0.1 + Target Hostname: localhost + Target Port: 80 + Start Time: 2011-04-16 18:04:25 + Server: Apache/2.2.16 (Ubuntu) + Apache/2.2.16 appears to be outdated (current is at least Apache/2.2.17). Apache 1.3.42 (final release) and 2.0.64 are also current. + ETag header found on server, inode: 2888976, size: 177, mtime: 0x49e4ef92a0de4 + Allowed HTTP Methods: GET, HEAD, POST, OPTIONS D:Fri Apr 15 18:09:45 2011 Result Hash = { connection => Keep-Alive, whisker => { protocol => HTTP, lowercase_incoming_headers => 1, http_space2 => , stats_reqs => 204, http_space1 => , code => 404, stats_syns => 6,

6 de 18

27/11/2011 02:01 p.m.

Conceptos Bsicos de Nikto Tcnicas de escaneo de Servidores y Ap...

http://thehackerway.com/2011/05/12/conceptos-basicos-de-nikto-tecnic...

version => 1.1, data => <!DOCTYPE HTML PUBLIC \-//IETF//DTD HTML 2.0//EN\>\n<html><head>\n<title>404 Not Found</title>\n</head><body>\n<h1>Not Found</h1>\n<p>The requested URL /cgi-bin/ezboard.cgi was not found on this server.</p>\n<hr>\n<address>Apache/2.2.16 (Ubuntu) Server at localhost Port 80</address>\n</body></html>\n, uri => /cgi-bin/ezboard.cgi, message => Not Found, header_order => [ 'date', 'server', 'vary', 'content-length', 'keep-alive', 'connection', 'content-type' ], http_data_sent => 1, MAGIC => 31340, http_eol => \r\n, socket_state => 1 }, keep-alive => timeout=15, max=96, date => Fri, 15 Apr 2011 16:09:45 GMT, vary => Accept-Encoding, content-length => 292, content-type => text/html; charset=iso-8859-1, server => Apache/2.2.16 (Ubuntu) };

e: Activar o desactivar mensajes sobre reportes de error p: Activar o desactivar mensajes sobre progreso de de reportes r: Activar o desactivar mensajes sobre re direcciones en la pantalla c: Activar o desactivar mensajes sobre cookies en la pantalla o: Activar o desactivar mensajes sobre las peticiones correctas (retorno cdigo http 200) a: Activar o desactivar mensajes sobre intentos de autenticacin q: Finalizar la ejecucin de Nikto

7 de 18

27/11/2011 02:01 p.m.

Conceptos Bsicos de Nikto Tcnicas de escaneo de Servidores y Ap...

http://thehackerway.com/2011/05/12/conceptos-basicos-de-nikto-tecnic...

N: Continuar con el siguiente Host, si no existe, finalizar con la ejecucin de programa. P: Pausar la ejecucin del comando

OPCIONES DE CONFIGURACION DEL ESCANEO

-config Permite especificar un fichero de configuracin de Nikto diferente al establecido por defecto en el directorio raz del programa

./nikto.pl -h localhost -p 80 -config nikto.conf

-dbcheck Permite validar la consistencia los ficheros de base de datos de nikto, de esta manera si alguno de los ficheros utilizados por Nikto tiene un error de sintaxis, esta opcin lo valida primero, estos ficheros se encuentran incluidos en el directorio plugins y son fcilmente identificados ya que se abrevian con las iniciales db_

./nikto.pl -h localhost -p 80 -dbcheck > Nikto Databases Syntax Check: /home/adastra/UTILITIES/nikto-2.1.4/plugins/db_headers 67 entries Syntax Check: /home/adastra/UTILITIES/nikto-2.1.4/plugins/db_httpoptions 12 entries Syntax Check: /home/adastra/UTILITIES/nikto-2.1.4/plugins/db_multiple_index 29 entries Syntax Check: /home/adastra/UTILITIES/nikto-2.1.4/plugins/db_server_msgs 255 entries Syntax Check: /home/adastra/UTILITIES/nikto-2.1.4/plugins/db_subdomains 293 entries Syntax Check: /home/adastra/UTILITIES/nikto-2.1.4/plugins/db_favicon 26 entries Syntax Check: /home/adastra/UTILITIES/nikto-2.1.4/plugins/db_embedded 15 entries Syntax Check: /home/adastra/UTILITIES/nikto-2.1.4/plugins/db_404_strings 29 entries Syntax Check: /home/adastra/UTILITIES/nikto-2.1.4/plugins/db_outdated 1081 entries Syntax Check: /home/adastra/UTILITIES/nikto-2.1.4/plugins/db_realms 154 entries Syntax Check: /home/adastra/UTILITIES/nikto-2.1.4/plugins/db_tests 6448 entries

8 de 18

27/11/2011 02:01 p.m.

Conceptos Bsicos de Nikto Tcnicas de escaneo de Servidores y Ap...

http://thehackerway.com/2011/05/12/conceptos-basicos-de-nikto-tecnic...

Syntax Check: /home/adastra/UTILITIES/nikto-2.1.4/plugins/db_variables 12 entries Syntax Check: /home/adastra/UTILITIES/nikto-2.1.4/plugins/db_content_search 9 entries

-Display Ensea en la salida estndar controles adicionales que habilitan informacin mas detallada sobre distintos tpicos. Esta opcin habilita los mensajes que se han indicado anteriormente sobre los comandos interactivos, con la diferencia que esta vez, en lugar de ser interactivos, se especifican directamente en la ejecucin de Nikto, de la misma forma que cada comando interactivo tenia un parmetro asociado (una letra) esta opcin tambin espera como parmetro uno o varios argumentos que le permita activar o desactivar determinadas configuraciones de mensajes que se ensean en la consola, estos argumentos son: 1: Activar los mensajes de re direcciones detectados por Nikto 2: Activar los mensajes de cookies recibidas por Nikto 3: Activar los mensajes de todas las respuestas correctas 200/OK 4: Activar los mensajes de todas las URLs que requieren autenticacin D: Activar los mensajes relacionados con la ejecucin de Nikto en modo Depuracin E: Activar los mensajes con todos los Errores HTTP P: Activar los mensajes relacionados con el progreso del escaneo. V: Activar los mensajes verbose. Los resultados correspondientes de estos argumentos son equivalentes a los resultados de los comandos interactivos anteriormente detallados. -evasion Esta opcin permite que Nikto utilice la tcnica de codificacin/evasin de LibWhiskey, para conocer un poco ms sobre esta librera, en una siguiente entrada se intentar profundizar un poco ms. Esta opcin toma como argumento un tipo de evasin que es listado a continuacin: 1. URI aleatoria codificada.

./nikto.pl -h localhost -p 80 -Display 1 -evasion 1

2. Auto-referencia de directorio (/./)

./nikto.pl -h localhost -p 80 -Display 1 -evasion 2

3. Finalizacin prematura de URL

./nikto.pl -h localhost -p 80 -Display 1 -evasion 3

4. Concatenacin de una cadena aleatoria larga

./nikto.pl -h localhost -p 80 -Display 1 -evasion 4

9 de 18

27/11/2011 02:01 p.m.

Conceptos Bsicos de Nikto Tcnicas de escaneo de Servidores y Ap...

http://thehackerway.com/2011/05/12/conceptos-basicos-de-nikto-tecnic...

5. Parmetro Falso

./nikto.pl -h localhost -p 80 -Display 1 -evasion 5

6. TAB como peticion de Espaciador

./nikto.pl -h localhost -p 80 -Display 1 -evasion 6

7. Cambia el tipo de la URL (mayuscula/minuscula)

./nikto.pl -h localhost -p 80 -Display 1 -evasion 7

8. Usa separador de directorios de Windows (\)

./nikto.pl -h localhost -p 80 -Display 1 -evasion 7 A. Usar un retorno de carro (0x0d) como peticin de espaciador B. Usar un valor binario (0x0b) como peticin de espaciador

-findonly / @@NONE Solamente descubre puertos HTTP(s) y no ejecuta ningn escaneo de seguridad, con esto intentar conectarse por HTTP(S) y reportar sobre la respuesta del servidor. Esta opcin se encuentra depreciada desde la versin 2.1.4 en lugar de esto, se debe utilizar la opcin -Plugin con el parmetro @@NONE

./nikto.pl -h localhost -findonly - Nikto v2.1.4 + Server: http://localhost:80 Apache/2.2.16 (Ubuntu) ./nikto.pl -h localhost -Plugin @@NONE - Nikto v2.1.4 + Server: http://localhost:80 Apache/2.2.16 (Ubuntu)

-output -o: Con esta opcin es posible generar un fichero donde se almacenan los resultados del escaneo realizado, de esta forma todo lo que sale por la consola, tambin es redirigido al fichero especificado como argumento. Esta opcin frecuentemente se utiliza en conjunto con la opcin -Format

./nikto.pl -h localhost -o /home/texto.txt

10 de 18

27/11/2011 02:01 p.m.

Conceptos Bsicos de Nikto Tcnicas de escaneo de Servidores y Ap...

http://thehackerway.com/2011/05/12/conceptos-basicos-de-nikto-tecnic...

Aunque est es valida para generar ficheros de salida, tambin es empleada para conectarse con MetaSploit, sin embargo requiere especificarse un servicio RPC donde MetaSploit se encontrar esperando conexiones. Para conocer las caractersticas basicas de Metasploit ver una entrada anterior sobre este framework: http://thehackerway.wordpress.com/2011/03 /11/comandos-y-conceptos-basicos-metasploit-framework/ -no404 Desactiva el chequeo de recursos no encontrados (file not found 404), aunque desactivando esta caracterstica se podrn generar ms falsos positivos, es la mejor opcin a utilizar en conexiones lentas o dispositivos con capacidades de computo limitadas como por ejemplo un dispositivo mvil.

./nikto.pl -h localhost -no404

-id En los casos en los que el servidor web requiera autenticacin para algn recurso se recurre a la opcin id que incluye un usuario y una clave en el formato id:password en el caso de que se disponga de dicha informacin, en otro caso, se debe utilizar una tcnica de mutacin algo de lo que se hablar mas adelante. -nolookup Indica que Nikto no debe realizar ningn lookup por nombre de dominio (DNS), lo que en muchos casos es til para no dejar en evidencia el origen de la peticin, en el caso de que el escaneo se este realizando de forma annima, (como por ejemplo con el uso de Tor). Por esta razn es importante no especificar en la opcin -h ningn nombre de dominio, host virtual o nombre de mquina, en cualquier caso, siempre se debe de indicar una direccin IP en otro caso el comando lanzar un error:

./nikto.pl -h localhost -nolookup - Nikto v2.1.4 + ERROR: -skiplookup set, but given name ./nikto.pl -h 127.0.0.1 -nolookup - Nikto v2.1.4 + Target IP: 127.0.0.1 + Target Hostname: 127.0.0.1 + Target Port: 80 + Start Time: 2011-04-16 23:52:49

-nocache Desactiva la cache de respuestas

./nikto.pl -h localhost -nocache

-nointeractive Desactiva las funciones de interaccin con el usuario indicadas en prrafos anteriores.

11 de 18

27/11/2011 02:01 p.m.

Conceptos Bsicos de Nikto Tcnicas de escaneo de Servidores y Ap...

http://thehackerway.com/2011/05/12/conceptos-basicos-de-nikto-tecnic...

./nikto.pl -h localhost -nointeractive

-timeout Especifica el tiempo en segundos que esperar Nikto antes de finalizar una peticin por tiempo agotado, por defecto son 2 segundos cuando no se especifica un valor diferente

./nikto.pl -h localhost -timeout 3

-nossl Desactiva el uso de SSL para conectarse al servidor objetivo, lo que en algunos casos resulta ser una mala idea.

./nikto.pl -h localhost -nossl

-ssl Solo prueba conexiones SSL en los puertos especificados.

./nikto.pl -h localhost -port 443,8080 -ssl

-vhost Especifica un virtual host para incluir en el header de cada peticin.

./nikto.pl -h localhost -port 80 -vhost google.com

-Pause Nmero de segundos que se deben de esperar entre cada test.

./nikto.pl -h localhost -Pause 10

-Format Esta opcin nos permite especificar un formato de salida para el reporte generado por el escaneo, esta opcin debe de ir acompaada con la opcin -o (-output) para especificar un directorio de salida, los argumentos disponibles de la opcin Format son:

./nikto.pl -h localhost -Format txt -o /home/texto.txt ./nikto.pl -h localhost -Format csv -o /home/csv.csv ./nikto.pl -h localhost -Format htm -o /home/pagina.html msf : Conexin con servicio RPC de metasploit y registra los resultados del escaneo all. ./nikto.pl -h localhost -evasion 1 -Format msf -o msf:password@http://127.0.0.1:55553/RPC2 ./nikto.pl -h localhost -Format xml -o /home/report.xml

-Single

12 de 18

27/11/2011 02:01 p.m.

Conceptos Bsicos de Nikto Tcnicas de escaneo de Servidores y Ap...

http://thehackerway.com/2011/05/12/conceptos-basicos-de-nikto-tecnic...

Se trata de una opcin interesante que permite ejecutar solamente una peticin contra el objetivo, una vez se indica esta opcin, Nikto comenzar a solicitar argumentos obligatorios para la peticin de forma interactiva, asumiendo algunos valores por defecto para dicha peticin, una vez, esta es ejecutada, Nikto retornar un informe con: Detalles de la conexin, Headers de la Peticin y Contenido de la respuesta.

./nikto.pl -Single Nikto 2.1.4 Single Request Mode Hostname or IP: 127.0.0.1 Port (80): URI (/): SSL (0): Proxy host: . Done with questions Host Name: localhost.localdomain Host IP: 127.0.0.1 HTTP Response Code: 200 Connection Details Connection: Keep-Alive Host: 127.0.0.1 User-Agent: Mozilla/4.75 (Nikto/2.1.4 data: force_bodysnatch: 0 force_close: 1 force_open: 0 host: 127.0.0.1 . Response Headers Accept-Ranges: bytes Connection: Keep-Alive Content-Length: 177 Content-Type: text/html Date: Fri, 15 Apr 2011 22:12:24 GMT ETag: 2c1510-b1-49e4ef92a0de4 Keep-Alive: timeout=15, max=100 Last-Modified: Sat, 12 Mar 2011 20:32:11 GMT

13 de 18

27/11/2011 02:01 p.m.

Conceptos Bsicos de Nikto Tcnicas de escaneo de Servidores y Ap...

http://thehackerway.com/2011/05/12/conceptos-basicos-de-nikto-tecnic...

Server: Apache/2.2.16 (Ubuntu) Vary: Accept-Encoding code: 200 Response Content <html><body><h1>It works!</h1> <p>This is the default web page for this server.</p> <p>The web server software is running but no content has been added, yet.</p> </body></html>

-Plugin Selecciona cuales plugins se ejecutarn en los objetivos especificados, muchas opciones disponibles en Nikto (como la opcin mutate) se han depreciado para ser utilizadas en forma de Plugin. Los plugins son simplemente entradas de texto que indican un conjunto de operaciones realizadas por Nikto, todos los Plugins se encuentran incluidos en el directorio Plugins y se pueden consultar por medio del comando list-plugins, existen dos valores especiales que permiten usar todos los Plugins o ninguno son: @@ALL y @@NONE respectivamente.

./nikto.pl -h localhost -Plugin @ALL

Share this:

0

Like this:

Be the first to like this post.

Categoras:Hacking, Web Applications Etiquetas: nikto options, nikto plugins, nikto scan, nikto tecnicas, nikto web applications, nikto web server, pentesting Comentarios (0) Trackbacks (0) Deja un comentario Trackback 1. An no hay comentarios. 1. An no hay trackbacks

14 de 18

27/11/2011 02:01 p.m.

Conceptos Bsicos de Nikto Tcnicas de escaneo de Servidores y Ap...

http://thehackerway.com/2011/05/12/conceptos-basicos-de-nikto-tecnic...

Deja una respuesta

Recibir siguientes comentarios por correo.

Publicar comentario

Monitorizando la actividad de una Maquina comprometida con Meterpreter Volcado de passwords de un sistema comprometido con Meterpreter RSS feed Google Youdao Xian Guo Zhua Xia My Yahoo! NewsGator Bloglines iNezha Twitter

Suscripcin por correo electrnico

Escribe tu direccin de correo electrnico para suscribirte a este blog, y recibir notificaciones de nuevos mensajes por correo. Join 23 other followers

RSS - Posts RSS - Comments

15 de 18

27/11/2011 02:01 p.m.

Conceptos Bsicos de Nikto Tcnicas de escaneo de Servidores y Ap...

http://thehackerway.com/2011/05/12/conceptos-basicos-de-nikto-tecnic...

Nmero de Visitas:

Blogroll

Aircrack-ng Anonymous Beef CDC Exploit DB FreeNet I2P Project John The Ripper MetaSploit Nikto NMap Social Engineer Toolkit (SET) THC Hydra Tor Project TOR Project W3AF

Blogs Interesantes

48bits Aztlan Hack Conexin Inversa El Lado del Mal El Usuario Final JPill Dev Logic Security Pentester VTroger

Entradas recientes

Preservando el Anonimato y Extendiendo su Uso Funcionamiento de los Directorios Autoritativos y de Cache en TOR Parte XXI Preservando el Anonimato y Extendiendo su Uso Opciones de configuracin tiles en TOR Parte XX Preservando el Anonimato y Extendiendo su Uso Opciones de configuracin tiles en TOR Parte XIX Preservando el Anonimato y Extendiendo su Uso Opciones de configuracin tiles en TOR Parte XVIII Preservando el Anonimato y Extendiendo su Uso Hacking TOR Parte XVII Preservando el Anonimato y Extendiendo su Uso Utilizando OnionCat para Simplificar el Acceso a Hidden Services Parte XVI Preservando el Anonimato y Extendiendo su Uso Mejorando el Anonimato Navegando con Firefox Parte XV Preservando el Anonimato y Extendiendo su Uso Evitando DNS (UDP) Leaks y otras fugas de Identidad Parte XIV Preservando el Anonimato y Extendiendo su Uso Evitando DNS (UDP) Leaks y otras fugas de Identidad Parte XIII Preservando el Anonimato y Extendiendo su Uso Configurando TOR, Polipo y Privoxy en un Segmento de Red, Centralizando el Servicio Parte XII Preservando el Anonimato y Extendiendo su Uso Monitoreando TOR con ARM Parte XI Preservando el Anonimato y Extendiendo su Uso TAILS, TOR Browser Bundle y Orbot Parte X Preservando el Anonimato y Extendiendo su Uso Utilizando SSH y TOR juntos Parte IX Preservando el Anonimato y Extendiendo su Uso Hidden Services en TOR Parte VIII Preservando el Anonimato y Extendiendo su Uso Relay y Bridges en TOR Parte VII

Mensajes y Pginas Populares

16 de 18

27/11/2011 02:01 p.m.

Conceptos Bsicos de Nikto Tcnicas de escaneo de Servidores y Ap...

http://thehackerway.com/2011/05/12/conceptos-basicos-de-nikto-tecnic...

Payloads MetaSploit Framework Tcnicas Bsicas de Sniffing y MITM Meterpreter Scripts - Post Explotacin de Sistemas. Utilizando KarmetaSploit en MetaSploit FrameWork Hydra, Ataques de Fuerza Bruta Preservando el Anonimato y Extendiendo su Uso TAILS, TOR Browser Bundle y Orbot Parte X Monitorizando la actividad de una Maquina comprometida con Meterpreter Conceptos Bsicos sobre tcnicas de crackeo con John the Ripper Navegando de forma Anonima con TOR (The Onion Router) Funcionamiento de W3AF Introduccin al Framework -Parte II Funcionamiento de W3AF Encontrando Vulnerabilidades y Ejecutando Exploits Herramientas de Automatizacin de MetaSploit Framework

Entradas

Categoras

Calendario de Entradas

mayo 2011 L M X J V S D 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 abr jun

Autores

adastra

Sobre Adastra:

Soy un entusiasta de la tecnologa y la seguridad informtica, me siento atrado principalmente por la cultura y los fundamentos del Gray Hat Hacking. Soy una persona afortunada de poder dedicar mi tiempo y energa en hacer lo que me apasiona, aprendiendo y compartiendo lo aprendido, he comenzado a editar entradas en este blog dado que he llegado a un punto en el que considero que mis conocimientos tambin pueden favorecer a otros que tengan las ganas de adquirirlos, del mismo modo que lo hago yo, as que con bastante frecuencia ir publicando entradas relacionadas con estudios y tcnicas que he ido asimilando a lo largo de mis investigaciones. Dejando a un lado la "faceta informtica" de mi vida, mis gustos tienen afinidad con las artes, la msica, la filosofa, la psicologa y las ciencias, podra decirse que tengo una especie de "relacin romntica" con el conocimiento, lo que en ocasiones me lleva por caminos que son difciles, donde solamente me puede guiar la constancia, la perseverancia y el deseo por aprender que he ido forjando durante aos. Creo, que si t, eres un verdadero hacker (o verdadero newbie) comprenderas lo que trato de expresar, la constancia y el deseo de aprender son la clave para llegar a ser y hacer cualquier cosa, pero siempre con la idea de nunca caer en el error de la prepotencia y la solemnidad, no creerse "invencible", "intocable", "una fuente inagotable de conocimientos" o inclusive "un ser especial al que se le debe reverenciar" hasta del ignorante, algo se puede aprender! Citando a Galileo: "Nunca he encontrado una persona tan ignorante de la que no pueda aprender algo." "No se puede ensear nada a un hombre; slo se le puede ayudar a encontrar la respuesta dentro de s mismo". Si estas interesado/a en contactar conmigo por dudas, dificultades, comentarios y/o otros temas relacionados, puedes escribirme un correo electronico, intentar contestar lo mas pronto posible: midireccion6@gmail.com Happy Hack!

17 de 18

27/11/2011 02:01 p.m.

Conceptos Bsicos de Nikto Tcnicas de escaneo de Servidores y Ap...

http://thehackerway.com/2011/05/12/conceptos-basicos-de-nikto-tecnic...

Top Clicks

whyweprotest.net metasploit.com/express/co bleedingsnort.com/general catb.org/~esr/faqs/hacker darkoperator.com/meterpre snort.org/snort-rules thehackerway.wordpress.co openwall.com/john thehackerway.wordpress.co thehackerway.wordpress.co Arriba WordPress Copyright 2011 Seguridad en Sistemas y Tecnicas de Hacking. Blog de WordPress.com. Theme: INove by NeoEase.

18 de 18

27/11/2011 02:01 p.m.

You might also like

- Curso Manual de Tarot (Español Spanish)Document96 pagesCurso Manual de Tarot (Español Spanish)Benjaminxico Draven94% (31)

- Linux CuestionarioDocument8 pagesLinux CuestionarioKristian Maury50% (2)

- OpenVPN 1 - Montar Un Servidor Casero Con Raspberry PiDocument6 pagesOpenVPN 1 - Montar Un Servidor Casero Con Raspberry PiTanya S. Bastardo DuránNo ratings yet

- Manual Nikto para Kali LinuxDocument13 pagesManual Nikto para Kali LinuxJuan PerezNo ratings yet

- Apuntes Curso openERPDocument35 pagesApuntes Curso openERPAbraham Alejandro IzquierdoNo ratings yet

- Programación Java - Una Guía para Principiantes para Aprender Java Paso a PasoFrom EverandProgramación Java - Una Guía para Principiantes para Aprender Java Paso a PasoRating: 3 out of 5 stars3/5 (7)

- Los secretos del éxitoDocument65 pagesLos secretos del éxitoLuis Claudio Santos100% (1)

- Servicios WebDocument32 pagesServicios WebFermin Le Cangri FernandezNo ratings yet

- Comando de La Semana 7 SLOWHTTPTESTDocument14 pagesComando de La Semana 7 SLOWHTTPTESTLuis Alejandro Cáceres FaúndezNo ratings yet

- TomcatDocument10 pagesTomcatCristhianNo ratings yet

- Guía Instalacion - Servidor - DNSDocument13 pagesGuía Instalacion - Servidor - DNSAlexis RamirezNo ratings yet

- NetcatDocument13 pagesNetcatJulieta García Da RosaNo ratings yet

- Herramientas KaliDocument7 pagesHerramientas KaliPEDRO DEL REALNo ratings yet

- Net CatDocument19 pagesNet CatLeonthegreatNo ratings yet

- Instalacion de OCS Inventory Sobre Ubuntu ServerDocument6 pagesInstalacion de OCS Inventory Sobre Ubuntu ServerOmar IsraelNo ratings yet

- eJPT-Cheat-Sheet-2024Document11 pageseJPT-Cheat-Sheet-2024ojedasepulvedanaiverNo ratings yet

- Cómo Averiguar Qué Aplicación Está Usando Un Puerto en Windows y Linux Proyecto AjpdSoft PDFDocument6 pagesCómo Averiguar Qué Aplicación Está Usando Un Puerto en Windows y Linux Proyecto AjpdSoft PDFarcg89No ratings yet

- Test de Penetración Con BackTrack, Netcat - Labs DragonJARDocument16 pagesTest de Penetración Con BackTrack, Netcat - Labs DragonJARgerickNo ratings yet

- Nahum GameroDocument16 pagesNahum GameronahumNo ratings yet

- Documentacion Proyecto Final SeguridadDocument38 pagesDocumentacion Proyecto Final SeguridadVolker VasquezNo ratings yet

- Lapp SSL Servidor de Produccion Con Webpy Vol 1Document16 pagesLapp SSL Servidor de Produccion Con Webpy Vol 1Alejandro HenriquesNo ratings yet

- MPDFDocument28 pagesMPDFEduardo Siñani DávilaNo ratings yet

- PCHW 2014 OwasplatamDocument30 pagesPCHW 2014 Owasplatamhack3600No ratings yet

- Hots PotDocument35 pagesHots PotChris KratosNo ratings yet

- NiktoDocument9 pagesNiktoAldo Franco Vilches GodoyNo ratings yet

- Trucos de Linux PDFDocument56 pagesTrucos de Linux PDFrobertoNo ratings yet

- Juan Carlos Leyton Briones Memoria Del Las Practicas 1-6 1 SemanaDocument19 pagesJuan Carlos Leyton Briones Memoria Del Las Practicas 1-6 1 SemanaSkinner AbelardoNo ratings yet

- THD - Pentesting Con BackTrackDocument99 pagesTHD - Pentesting Con BackTrackMauricio Lara ParraNo ratings yet

- Smoke PingDocument27 pagesSmoke PingjhonkuoNo ratings yet

- Instalacion y Configuracion Request Tracker 4.4.2 en Ubuntu 18.04 LTSDocument7 pagesInstalacion y Configuracion Request Tracker 4.4.2 en Ubuntu 18.04 LTSJorge Lizama MonjeNo ratings yet

- Activar Protocolo CIFS en SAN NetApp Uso de CIFS en Active Directory Windows Proyecto AjpdSoftDocument20 pagesActivar Protocolo CIFS en SAN NetApp Uso de CIFS en Active Directory Windows Proyecto AjpdSoftMarco Espinoza CorderoNo ratings yet

- Servidor CorreoDocument17 pagesServidor Correojazz_addictionNo ratings yet

- Comando de La Semana 3 NMAP - 1Document9 pagesComando de La Semana 3 NMAP - 1Luis Alejandro Cáceres FaúndezNo ratings yet

- Instalacion de Servicios HTTP de Intranet Con DebianDocument18 pagesInstalacion de Servicios HTTP de Intranet Con DebianKarlNo ratings yet

- Manual Nagios 2009Document65 pagesManual Nagios 2009José Luis Sepúlveda DuránNo ratings yet

- Instalación OpenCADocument25 pagesInstalación OpenCAJorge Rubiano100% (1)

- Ocs Inventory and GLPIDocument26 pagesOcs Inventory and GLPInestorchueNo ratings yet

- Elevación de Privilegios en LinuxDocument10 pagesElevación de Privilegios en LinuxPedro RamirezNo ratings yet

- Laboratorio 4Document18 pagesLaboratorio 4Omar MosqueraNo ratings yet

- Inst Request TrackerDocument12 pagesInst Request TrackerJulio Cesar ArevaloNo ratings yet

- Instalacion OnlyofficeDocument25 pagesInstalacion OnlyofficeGuillermo EscobarNo ratings yet

- Manual de OpenSCAP: Guía completa para escaneos de seguridadDocument37 pagesManual de OpenSCAP: Guía completa para escaneos de seguridadjonathanNo ratings yet

- Act 2 SSH, FTP Linux ServerDocument21 pagesAct 2 SSH, FTP Linux ServerAlejandro GarciaNo ratings yet

- Comando WGETDocument12 pagesComando WGETJorge MonteeNo ratings yet

- Instalación y configuración del servidor de monitoreo GPS Traccar en DebianDocument13 pagesInstalación y configuración del servidor de monitoreo GPS Traccar en DebianHector PaulinNo ratings yet

- Documentacion ScriptsDocument38 pagesDocumentacion ScriptsSimon CastellanosNo ratings yet

- VPN Con El Protocolo SSLDocument37 pagesVPN Con El Protocolo SSLolaguibel huaman cardenasNo ratings yet

- Gns 3Document4 pagesGns 3Robin FaustinoNo ratings yet

- Exposicion-NAGIOS AdminRedesDocument15 pagesExposicion-NAGIOS AdminRedesanthonyNo ratings yet

- Enumeración de Distintos ServidoresDocument22 pagesEnumeración de Distintos ServidoresAinoa Piudo CabelloNo ratings yet

- Nodo TorDocument4 pagesNodo TorErgwin Alfonso Rojas OjedaNo ratings yet

- SMR SER 05 Servidor Apache2 UbuntuDocument8 pagesSMR SER 05 Servidor Apache2 UbuntuAna BorobioNo ratings yet

- Lab 01 - Snort and Firewall RulesDocument8 pagesLab 01 - Snort and Firewall RulesAnthony AparicioNo ratings yet

- Manual Backtrack 5 Traducido EspañolDocument298 pagesManual Backtrack 5 Traducido EspañolHENRY ISAAC GONZALEZ CRUZNo ratings yet

- Open VPN-server (Centos 7)Document4 pagesOpen VPN-server (Centos 7)Sistema CdqNo ratings yet

- Instalación y configuración del software de servidor web. IFCT0509From EverandInstalación y configuración del software de servidor web. IFCT0509No ratings yet

- UF1271 - Instalación y configuración del software de servidor webFrom EverandUF1271 - Instalación y configuración del software de servidor webNo ratings yet

- Instalación, Configuración y Clonación de Equipos con Sistemas OperativosFrom EverandInstalación, Configuración y Clonación de Equipos con Sistemas OperativosRating: 5 out of 5 stars5/5 (1)

- Cocina - Dias - Especiales - de - Thermomix - Canapes y EntrantesDocument23 pagesCocina - Dias - Especiales - de - Thermomix - Canapes y EntrantesLuis Claudio SantosNo ratings yet

- Como Descargar Más Rápido Poniendo La Mejor Lista de Servidores en El Emule y Evitar Los Servidores Dañinos Que Solo Contienen BasuraDocument3 pagesComo Descargar Más Rápido Poniendo La Mejor Lista de Servidores en El Emule y Evitar Los Servidores Dañinos Que Solo Contienen BasuraLuis Claudio SantosNo ratings yet

- Mantequilla Al Ajo Asado Base de CanapesDocument1 pageMantequilla Al Ajo Asado Base de CanapesLuis Claudio SantosNo ratings yet

- Reiki-4-En-Uno (Un Libro AccidentalDocument253 pagesReiki-4-En-Uno (Un Libro AccidentalYanet96% (26)

- Cocina - Dias - Especiales - de - Thermomix - Canapes y EntrantesDocument23 pagesCocina - Dias - Especiales - de - Thermomix - Canapes y EntrantesLuis Claudio SantosNo ratings yet

- Aperitivos Y Canapes NavidadDocument2 pagesAperitivos Y Canapes NavidadLuis Claudio SantosNo ratings yet

- Mantequilla Al Ajo Asado Base de CanapesDocument1 pageMantequilla Al Ajo Asado Base de CanapesLuis Claudio SantosNo ratings yet

- Mudras Completo, Reiki, Feng ShuiDocument153 pagesMudras Completo, Reiki, Feng ShuiJuan Radhamés Cruz Miolan100% (2)

- Canapes ExquisitosDocument1 pageCanapes ExquisitosLuis Claudio SantosNo ratings yet

- Curso Basico de RedesDocument38 pagesCurso Basico de RedesAlejandro DabroyNo ratings yet

- Aumenta Tu Autoestima EnDocument55 pagesAumenta Tu Autoestima Enjoyoari56100% (1)

- Canapes de Pollo Al CurryDocument2 pagesCanapes de Pollo Al CurryLuis Claudio SantosNo ratings yet

- Lair Ribeiro - AutoconocimientoDocument11 pagesLair Ribeiro - AutoconocimientoEdwing Daniel Arias PerezNo ratings yet

- Recetas-Europa - Finlandia-Canapes de Salmon. (Comidas, Cocina, Recipes, Receitas, Carnes, Postres, Entrantes, Internacional)Document1 pageRecetas-Europa - Finlandia-Canapes de Salmon. (Comidas, Cocina, Recipes, Receitas, Carnes, Postres, Entrantes, Internacional)Luis Claudio SantosNo ratings yet

- Jose Maria Doria - La Excelencia. (Basado en La Obra de Lair Ribeiro. Conciencia Integral)Document33 pagesJose Maria Doria - La Excelencia. (Basado en La Obra de Lair Ribeiro. Conciencia Integral)Luis Claudio Santos100% (1)

- Revista Icreate (España) (Agosto 2012) (PDF) (Varios Servidores)Document100 pagesRevista Icreate (España) (Agosto 2012) (PDF) (Varios Servidores)Luis Claudio SantosNo ratings yet

- Cocina - Dias - Especiales - de - Thermomix - Canapes y EntrantesDocument23 pagesCocina - Dias - Especiales - de - Thermomix - Canapes y EntrantesLuis Claudio SantosNo ratings yet

- Ribeiro, Lair - El Exito No Llega Por CasualidadDocument46 pagesRibeiro, Lair - El Exito No Llega Por CasualidadLuis Claudio SantosNo ratings yet

- Aperitivos Y Canapes NavidadDocument2 pagesAperitivos Y Canapes NavidadLuis Claudio SantosNo ratings yet

- Aumenta Tu Autoestima EnDocument55 pagesAumenta Tu Autoestima Enjoyoari56100% (1)

- Lair Ribeiro Aprenda A AprenderDocument4 pagesLair Ribeiro Aprenda A Aprenderestante100% (4)

- Aumenta Tu Autoestima EnDocument55 pagesAumenta Tu Autoestima Enjoyoari56100% (1)

- Aperitivos Y Canapes NavidadDocument2 pagesAperitivos Y Canapes NavidadLuis Claudio SantosNo ratings yet

- 38 - Conceptos Básicos de Nikto - Técnicas de Escaneo de Servidores y Aplicaciones WebDocument18 pages38 - Conceptos Básicos de Nikto - Técnicas de Escaneo de Servidores y Aplicaciones WebLuis Claudio SantosNo ratings yet

- El Legado Africano en CubaDocument12 pagesEl Legado Africano en Cubajesus mariaNo ratings yet

- AJITENASDocument101 pagesAJITENASNelson LarrazábalNo ratings yet

- Hardware y SoftwareDocument13 pagesHardware y SoftwareJulian Gaston MongabureNo ratings yet

- Basura ElectrónicaDocument15 pagesBasura Electrónicacrso8No ratings yet

- Simulacion N4Document3 pagesSimulacion N4asmolinabNo ratings yet

- SaludOcupacionalTrabajadoresDocument31 pagesSaludOcupacionalTrabajadoresJORGECIXNo ratings yet

- Control de Procesos IEEEDocument6 pagesControl de Procesos IEEEBRUNO GIBRAN HERRERA GONZALEZNo ratings yet

- Jerarquia de ControlesDocument4 pagesJerarquia de ControlesWagner Luis PONCE CASTILLONo ratings yet

- Control PIDDocument10 pagesControl PIDMiguel AngelNo ratings yet

- 2018-2 Proyecto - Diseño ECG de Dos CanalesDocument7 pages2018-2 Proyecto - Diseño ECG de Dos CanalesJUAN VALENCIA FORERONo ratings yet

- Ejemplo Prog. Pert CPM BDocument29 pagesEjemplo Prog. Pert CPM Braul hernan copari coloradiNo ratings yet

- Ensayo Descriptivo: Principales Causas Que Se Oponen A Integrar A La Educación La InternetDocument3 pagesEnsayo Descriptivo: Principales Causas Que Se Oponen A Integrar A La Educación La Internetapi-460997773No ratings yet

- Evaluacion Sumativa Electivo II Alternativa B Supply Chain Caso Practico (Terminado)Document9 pagesEvaluacion Sumativa Electivo II Alternativa B Supply Chain Caso Practico (Terminado)Mauricio Andres Rivera QuinterosNo ratings yet

- INNOVACIÓNDocument25 pagesINNOVACIÓNOmar Guerrero Hurtado33% (3)

- Arquitectura CorbaDocument34 pagesArquitectura CorbaOrfila Rosales Silva100% (1)

- Unidad 1Document2 pagesUnidad 1Francisco Sierra GonzálezNo ratings yet

- GC NI34 ConsignaPC3 21C1MDocument2 pagesGC NI34 ConsignaPC3 21C1MHelmut Menacho EpifaníaNo ratings yet

- Recuperación ADPROY PDFDocument2 pagesRecuperación ADPROY PDFPao PortilloNo ratings yet

- Fragmentos H3 AboyDocument8 pagesFragmentos H3 AboyMiel DiveNo ratings yet

- The Linguist Una Guia Personal para El Aprendizaje de Idiomas Steve KaufmannDocument71 pagesThe Linguist Una Guia Personal para El Aprendizaje de Idiomas Steve KaufmannRenzo Romero ArenasNo ratings yet

- Osram Essential Brochure 2018 EsDocument84 pagesOsram Essential Brochure 2018 EsVEMATELNo ratings yet

- Carta de EAPBDocument2 pagesCarta de EAPBCastelblackNo ratings yet

- Guía de Trabajo Del Estudiante Electricidad Básica, Riesgos EléctricosDocument5 pagesGuía de Trabajo Del Estudiante Electricidad Básica, Riesgos EléctricosCristian Luengo BaezaNo ratings yet

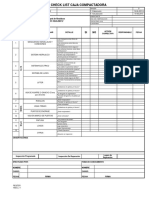

- Check List COMPACTODRADocument1 pageCheck List COMPACTODRAagalleguillosparraNo ratings yet

- Actividad No. 01 ErgonomíaDocument18 pagesActividad No. 01 ErgonomíaKELLY JOHANNA MONDRAGON RAMIREZNo ratings yet

- Resumen EjecutivoDocument5 pagesResumen EjecutivoPedro Juan Quispe MerinoNo ratings yet

- Plan EncadenamientoDocument15 pagesPlan EncadenamientoFrancisco ZumbadoNo ratings yet

- HIAC01 U1 ABP1 ES1 Vers2Document5 pagesHIAC01 U1 ABP1 ES1 Vers2vargasNo ratings yet

- Calzado en El PorvenirDocument37 pagesCalzado en El PorvenirLuis Lopez ReynaNo ratings yet

- Tarea Virtual No-5 SemaforizacionDocument6 pagesTarea Virtual No-5 SemaforizacionCarmen Murillo100% (1)

- Diseño de páginas web dinámicas con CSS y JavaScriptDocument6 pagesDiseño de páginas web dinámicas con CSS y JavaScriptSalvador ChávezNo ratings yet

- Ejercicios LinuxDocument7 pagesEjercicios LinuxDiego Salinas GámezNo ratings yet