Professional Documents

Culture Documents

Declaração de Aplicabilidade

Uploaded by

AngelikaOriginal Title

Copyright

Available Formats

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentCopyright:

Available Formats

Declaração de Aplicabilidade

Uploaded by

AngelikaCopyright:

Available Formats

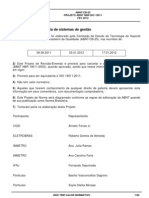

Declaração de aplicabilidade

Politica de segurança da informação.

¤ Existe uma política de segurança da informação, que foi aprovado pela administração,

publicado e comunicado, de forma adequada, para todos os funcionários.

¤ A política de segurança da informação expressa as preocupações da administração, e

estabelece as orientações para a gestão da segurança da informação

¤ A política de segurança tem um gestor responsável pela sua manutenção e análise

crítica, de acordo com um processo de análise crítica definido.

Infra-estrutura da segurança da informação

¤ Não foi utilizada nenhuma consultadoria na área da segurança, tendo em conta que os

intervenientes neste processo, tem a experiência e a formação necessária.

¤ A implementação da política de segurança é analisada criticamente, de forma independente.

Segurança no acesso de prestadores de serviço

Todos os riscos do acesso dos prestadores de serviço estão identificados e os respectivos controlos de

segurança apropriados foram implementados.

Não existem prestadores de serviço a trabalhar no ambiente da empresa consequentemente os riscos de

segurança, referentes a estes não terão que ser analisados.

Não existe um contrato formal contendo ou referenciando todos os requisitos de segurança, embora a

todos os fornecedores seja enviado o manual de fornecedor, onde constam todos esses requisitos.

Carlos, verifica por favor se é viável (se não for, coloca a justificação) - não somos

obrigados a ter, tendo em conta q se não tivermos basta a justificação:

Infra-estrutura da segurança da informação

Existe um fórum de gestão para garantir um direccionamento claro e um suporte de gestão

visível dos envolvidos para as iniciativas de segurança dentro da organização?

Se existe um fórum multi-funcional com representantes da direcção de áreas relevantes da organização

para coordenar a implementação de controlos de segurança da informação.

Se as responsabilidades pela protecção de cada activo e pelo cumprimento de processos de segurança

específicos estão claramente definidos. (aqui basta fazer uma lista por utilizador, dos equipamentos que

tem a sua responsabilidade)

Se foi implantado um processo de gestão de autorização para novos recursos de processamento da

informação. Isto deve incluir todos os novos recursos, como hardware e software.

Se são mantidos contactos apropriados com as autoridades, organismos regulamentadores, provedores de

serviço de informação e operadores de telecomunicações, para garantir que as acções adequadas e o

apoio especializado possam ser rapidamente accionados na ocorrência de incidentes de segurança.

You might also like

- Implementando um SGSIDocument7 pagesImplementando um SGSIadlermullerNo ratings yet

- ChecklistDocument15 pagesChecklistreghotreg100% (2)

- Abnt NBR Iso-Iec 27002-2005Document31 pagesAbnt NBR Iso-Iec 27002-2005emidiolennonNo ratings yet

- Checklist of Mandatory Documentation Required by ISO 27001 2013 PT PDFDocument10 pagesChecklist of Mandatory Documentation Required by ISO 27001 2013 PT PDFmma1609No ratings yet

- Kit de Documentacao Da ISO 27001 PTDocument5 pagesKit de Documentacao Da ISO 27001 PTTransdata TransportesNo ratings yet

- Checklist 27001Document2 pagesChecklist 27001Kleber Mann100% (1)

- Guia Completo para Certificação ISO 27002 Foundation - Portal GSTI PDFDocument3 pagesGuia Completo para Certificação ISO 27002 Foundation - Portal GSTI PDFthiagodiebNo ratings yet

- Avaliação de Riscos e Gaps Com ISO 27001 E 27002Document63 pagesAvaliação de Riscos e Gaps Com ISO 27001 E 27002Marcelo Bastos100% (2)

- Fases Pdca Iso-27001Document21 pagesFases Pdca Iso-27001Tes Ng100% (1)

- Checklist of ISO 22301 Mandatory Documentation PTDocument11 pagesChecklist of ISO 22301 Mandatory Documentation PTcharlesblNo ratings yet

- Organização e políticas de segurança da informaçãoDocument19 pagesOrganização e políticas de segurança da informaçãoFadir Salmen100% (1)

- ABNT NBR ISO/IEC 27001 Gestão Segurança InformaçãoDocument25 pagesABNT NBR ISO/IEC 27001 Gestão Segurança InformaçãokleberwilliamNo ratings yet

- Kit de Documentacao Da ISO 27001 PTDocument5 pagesKit de Documentacao Da ISO 27001 PTTransdata TransportesNo ratings yet

- Guia completo para certificação ISO 27001Document25 pagesGuia completo para certificação ISO 27001Ricardo AzeredoNo ratings yet

- 01 Apresentacao SGSI 25 Reunião COGEF1Document42 pages01 Apresentacao SGSI 25 Reunião COGEF1Rosemary MilreuNo ratings yet

- Kit ISO 27001Document5 pagesKit ISO 27001Josimar SzmigelNo ratings yet

- PG-QSMS-004 - Análise Crítica - Rev 07Document6 pagesPG-QSMS-004 - Análise Crítica - Rev 07Rutyneya OliveiraNo ratings yet

- ISO 27001 - Modelo ImplementaçãoDocument161 pagesISO 27001 - Modelo ImplementaçãoCHARLES ARAUJONo ratings yet

- ISO-22301 Portugues PDFDocument37 pagesISO-22301 Portugues PDFZilma Marques71% (7)

- Continuidade22301 Modulo2 ContextoDocument42 pagesContinuidade22301 Modulo2 ContextoThiago Teixeira100% (2)

- ISO 27001-Objetivos de Controle e ControlesDocument17 pagesISO 27001-Objetivos de Controle e Controlesmarcioellis100% (1)

- Maturidade - Risco - Iso - 27001Document18 pagesMaturidade - Risco - Iso - 27001Tiago DuarteNo ratings yet

- Lista de Documentos Kit de Documentacao Premium Da ISO 27001 e ISO 22301 PTDocument10 pagesLista de Documentos Kit de Documentacao Premium Da ISO 27001 e ISO 22301 PTTransdata TransportesNo ratings yet

- Modelo Politica SegurancaDocument8 pagesModelo Politica SegurancadestynnosNo ratings yet

- Questoes Iso 27001Document4 pagesQuestoes Iso 27001analista86No ratings yet

- Implementação da ISO 27001 no INEMDocument110 pagesImplementação da ISO 27001 no INEMbook_VT0% (1)

- Questionário - Segurança Da Informação - RespostasDocument5 pagesQuestionário - Segurança Da Informação - RespostasAdriano Souza100% (1)

- Gestão Da Continuidade de Negócios e As Normas ABNT NBR 15999-1:2007 e BS 25999-2:2007Document44 pagesGestão Da Continuidade de Negócios e As Normas ABNT NBR 15999-1:2007 e BS 25999-2:2007Rogerão Araújo100% (6)

- Exercício 4 Declaração de AplicabilidadeDocument9 pagesExercício 4 Declaração de AplicabilidadeSilvioNo ratings yet

- Plano Continuidade Negócios Segurança InformaçãoDocument60 pagesPlano Continuidade Negócios Segurança Informaçãorodrigomaffei1No ratings yet

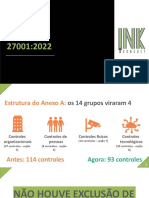

- Transição Anexo A ISO 27001 - 2022Document20 pagesTransição Anexo A ISO 27001 - 2022Clube de Estudos Clube de EstudosNo ratings yet

- NBR 19011 - 2012Document62 pagesNBR 19011 - 2012Ana Cristina SouzaNo ratings yet

- Análise de Impacto de NegócioDocument18 pagesAnálise de Impacto de NegócioLuiz Carlos RamosNo ratings yet

- Iso 27000 Modulo1Document26 pagesIso 27000 Modulo1api-26158974100% (1)

- ISO 27000 normasDocument5 pagesISO 27000 normasGiovanni M Bertolini100% (1)

- Guia completo para implementação da ISO 27001Document27 pagesGuia completo para implementação da ISO 27001SWH . PTNo ratings yet

- Stão Da Segurança Da InformaçãoDocument8 pagesStão Da Segurança Da InformaçãowallyveiraNo ratings yet

- Iso 17001Document8 pagesIso 17001Henrique NarcisoNo ratings yet

- Iso 9001Document13 pagesIso 9001Suzanne HughesNo ratings yet

- Iso 27002 2022 - 20102023Document203 pagesIso 27002 2022 - 20102023priscila.linsNo ratings yet

- ISO IEC 27004 - Características - e - TiposDocument8 pagesISO IEC 27004 - Características - e - TiposRoberta MPMNo ratings yet

- Checklist of ISO 27001 Mandatory Documentation PTDocument9 pagesChecklist of ISO 27001 Mandatory Documentation PTRafael TrevizaniNo ratings yet

- O que é SGSIDocument3 pagesO que é SGSICristiano GoesNo ratings yet

- 27k1 22 Docs ObDocument1 page27k1 22 Docs Obfjfnunes100% (2)

- Iso 27000 ModuloDocument24 pagesIso 27000 ModuloIgor HenriqueNo ratings yet

- ISO 27002 Segurança Informação Consulta NacionalDocument197 pagesISO 27002 Segurança Informação Consulta Nacionalcarolina nevesNo ratings yet

- Política de dispositivos móveis SEE-PEDocument6 pagesPolítica de dispositivos móveis SEE-PEWalter Luiz da Silveira - Unimed Rio Verde / TI / Analista de Segurança da InformaçãoNo ratings yet

- Iso Iec 27001-2022 - PTDocument26 pagesIso Iec 27001-2022 - PTcarolina nevesNo ratings yet

- 1 - Plano de Recuperação de Desastres em Ti Com Foco No ErpDocument23 pages1 - Plano de Recuperação de Desastres em Ti Com Foco No ErpAndersonNo ratings yet

- Auditoria de sistemas: objetivos, conceitos e atividadesDocument14 pagesAuditoria de sistemas: objetivos, conceitos e atividadesFlorisvaldo Santos100% (1)

- Implementação de normas ABNT de segurança da informação em empresa médiaDocument13 pagesImplementação de normas ABNT de segurança da informação em empresa médiaRafael100% (1)

- Checklist ISO 14001Document7 pagesChecklist ISO 14001Breno KleinNo ratings yet

- Plano de Continuidade de NegóciosDocument5 pagesPlano de Continuidade de NegóciosTeresa SilvaNo ratings yet

- Gestão de riscos de segurança da informação com a ISO 27005: caso prático de infecção por vírusDocument35 pagesGestão de riscos de segurança da informação com a ISO 27005: caso prático de infecção por vírusTiago CostaNo ratings yet

- ISO 17799.checklistDocument16 pagesISO 17799.checklistDanne NascimentoNo ratings yet

- Segurança em Sistemas Da Informação Aula 3Document37 pagesSegurança em Sistemas Da Informação Aula 3Tiago MesquitaNo ratings yet

- SAI_05-Criação do Plano de Segurança-parte VDocument43 pagesSAI_05-Criação do Plano de Segurança-parte VBruno BarrosNo ratings yet

- Política de Segurança FísicaDocument4 pagesPolítica de Segurança FísicaJorge BrandãoNo ratings yet

- Normas Seg Info RoteiroDocument12 pagesNormas Seg Info RoteiroBruno DantasNo ratings yet

- PROCESSO PENAL - TópicosDocument3 pagesPROCESSO PENAL - TópicosAngelikaNo ratings yet

- Acopanhamento Perdas de Horas MontagemDocument1 pageAcopanhamento Perdas de Horas MontagemAngelikaNo ratings yet

- Acopanhamento Perdas de Horas Montagem (Angelika Lima's Conflicted Copy 2016-06-05)Document1 pageAcopanhamento Perdas de Horas Montagem (Angelika Lima's Conflicted Copy 2016-06-05)AngelikaNo ratings yet

- Dinâmica SMED - Máquina e Moldesv2Document4 pagesDinâmica SMED - Máquina e Moldesv2AngelikaNo ratings yet

- VSM Transferencia de PoliolDocument14 pagesVSM Transferencia de PoliolAngelikaNo ratings yet

- Acopanhamento Perdas de Horas MontagemDocument1 pageAcopanhamento Perdas de Horas MontagemAngelikaNo ratings yet

- Acopanhamento Perdas de Horas MontagemDocument1 pageAcopanhamento Perdas de Horas MontagemAngelikaNo ratings yet

- Analise Falha Staffa Superior 51 201 441 e 442 Rev 01Document4 pagesAnalise Falha Staffa Superior 51 201 441 e 442 Rev 01AngelikaNo ratings yet

- Acopanhamento Perdas de Horas MontagemDocument1 pageAcopanhamento Perdas de Horas MontagemAngelikaNo ratings yet

- Gestão À Vista ResumidoDocument36 pagesGestão À Vista ResumidoAngelikaNo ratings yet

- Gestão À Vista HKDocument47 pagesGestão À Vista HKAngelikaNo ratings yet

- Apresentação Projeto The Step A New Future FinalDocument29 pagesApresentação Projeto The Step A New Future FinalAngelikaNo ratings yet

- CabulaDocument2 pagesCabulaAngelikaNo ratings yet

- VSM Supply Chain Outbound - DOCE VIDADocument41 pagesVSM Supply Chain Outbound - DOCE VIDAAngelikaNo ratings yet

- Transferencia de PoliolDocument30 pagesTransferencia de PoliolAngelikaNo ratings yet

- Imp 01 PACDocument5 pagesImp 01 PACAngelikaNo ratings yet

- Aprentação - VSM Outbound IIDocument32 pagesAprentação - VSM Outbound IIAngelikaNo ratings yet

- VSM Supply Chain Outbound - Devolução ClienteDocument57 pagesVSM Supply Chain Outbound - Devolução ClienteAngelikaNo ratings yet

- Imp 01 LV NDDocument5 pagesImp 01 LV NDAngelikaNo ratings yet

- Apcer OhsasDocument43 pagesApcer Ohsasnelsonfais1No ratings yet

- Imp 02 AR NRDocument13 pagesImp 02 AR NRAngelikaNo ratings yet

- VSM Supply Chain Outbound - Devolução GarantiaDocument54 pagesVSM Supply Chain Outbound - Devolução GarantiaAngelikaNo ratings yet

- Imp 04 PAC FINEDocument5 pagesImp 04 PAC FINEAngelikaNo ratings yet

- Imp 01 AR NRDocument6 pagesImp 01 AR NRAngelikaNo ratings yet

- Med - Preventivas - Ag - QuimicosDocument5 pagesMed - Preventivas - Ag - QuimicosAngelikaNo ratings yet

- Ag - Biologicos - Medidas PreventivasDocument2 pagesAg - Biologicos - Medidas PreventivasAngelikaNo ratings yet

- Riscos FineDocument21 pagesRiscos FineAngelikaNo ratings yet

- DINAMUS Plano de Riscos IdentificacaoDocument1 pageDINAMUS Plano de Riscos IdentificacaoAngelikaNo ratings yet

- Imp 03 AR FINEDocument9 pagesImp 03 AR FINEAngelikaNo ratings yet

- APR Do Posto de TrabalhoDocument1 pageAPR Do Posto de TrabalhoAngelikaNo ratings yet

- SIST DIG Exp-03-Presencial (Circuito de Uma Função Lógica) - 2s2022Document3 pagesSIST DIG Exp-03-Presencial (Circuito de Uma Função Lógica) - 2s2022iron hNo ratings yet

- Sistema de Gestão Ambiental - GerdauDocument10 pagesSistema de Gestão Ambiental - GerdauDaniela SoaresNo ratings yet

- MM440 - Local-Remoto PDFDocument3 pagesMM440 - Local-Remoto PDFJonas SilvaNo ratings yet

- Iso - TS 11133-1-2000 (E)Document18 pagesIso - TS 11133-1-2000 (E)brunobonattoNo ratings yet

- Projeto elétrico de loteamento residencialDocument2 pagesProjeto elétrico de loteamento residencialengsilvestrin2382No ratings yet

- Guia Rápido DTX de Auto-FacilitaçãoDocument3 pagesGuia Rápido DTX de Auto-FacilitaçãoAna CarneiroNo ratings yet

- Manutenção de Escada RolanteDocument46 pagesManutenção de Escada RolanteWander Gomes86% (7)

- Manual GlobalgapDocument135 pagesManual GlobalgappelosirosnanetNo ratings yet

- Serra circular pedras 110mmDocument1 pageSerra circular pedras 110mmPlasmon1971No ratings yet

- A IMPORTÂNCIA DA SOCIALIZAÇÃO NOS CURSOS EAD Elinildo Marinho de LimaDocument2 pagesA IMPORTÂNCIA DA SOCIALIZAÇÃO NOS CURSOS EAD Elinildo Marinho de Limaelinildo100% (1)

- Simulado CNH reciclagem segurança trânsitoDocument5 pagesSimulado CNH reciclagem segurança trânsitoLucas Abreu100% (1)

- APCER - Regulamento Geral de Certificação de Sistemas de GestãoDocument17 pagesAPCER - Regulamento Geral de Certificação de Sistemas de GestãoJorge Pinho da CruzNo ratings yet

- Manual Bomba HidraulicaDocument40 pagesManual Bomba HidraulicaErlon Alex da Guia Silva Da GuiaNo ratings yet

- Apol 4 Nota 100Document3 pagesApol 4 Nota 100Healther Pil100% (1)

- Detonado - Phoenix Wright Trial and TribulationsDocument41 pagesDetonado - Phoenix Wright Trial and TribulationsRenanNo ratings yet

- Atividade 4Document3 pagesAtividade 4Kleber Alves De CamargoNo ratings yet

- Apresentação AnvisaDocument18 pagesApresentação AnvisaFabiana SélosNo ratings yet

- O jogo no desenvolvimento infantil segundo Piaget e VygotskyDocument18 pagesO jogo no desenvolvimento infantil segundo Piaget e VygotskySandraNo ratings yet

- Memórias RAM e ROM: Características e FuncionamentoDocument14 pagesMemórias RAM e ROM: Características e FuncionamentoDaisy RogerNo ratings yet

- Norma ISO 19011Document5 pagesNorma ISO 19011GizeleBaldoNo ratings yet

- Router CNC Com ArduinoDocument30 pagesRouter CNC Com ArduinoCardoso Isaac DanielNo ratings yet

- Micro II PDFDocument2 pagesMicro II PDFRicardo GomesNo ratings yet

- Resolucao CFM 1671 03Document22 pagesResolucao CFM 1671 03Guilherme De Almeida LopesNo ratings yet

- ReferênciaS SOBRE PLANEJAMENTO ESTRATÉGICODocument4 pagesReferênciaS SOBRE PLANEJAMENTO ESTRATÉGICOPedro Alves França Filho FilhoNo ratings yet

- A arte da pesquisa: argumentos, rascunhos e discussõesDocument34 pagesA arte da pesquisa: argumentos, rascunhos e discussõesCaio FilipeNo ratings yet

- Produção de Solventes Orgânicos - Fermentação MicrobianaDocument41 pagesProdução de Solventes Orgânicos - Fermentação MicrobianaJocirlei FelicioNo ratings yet

- Cat A LogoDocument79 pagesCat A Logolessa-neves100% (1)

- 04 Filtragem HidráulicaDocument9 pages04 Filtragem HidráulicaJosé A.CNo ratings yet

- Resumo Dos Cinco Livros Da ITIL V3Document2 pagesResumo Dos Cinco Livros Da ITIL V3andre_vasconcelllos6929100% (1)

- Modelo Carta Proposta GrandeDocument1 pageModelo Carta Proposta GrandeHallyson Aquino100% (2)